Neuer Angriff auf Personalabteilungen

Aktuell rollt eine neue Angriffswelle auf Personalabteilungen durch die deutschen Unternehmen.

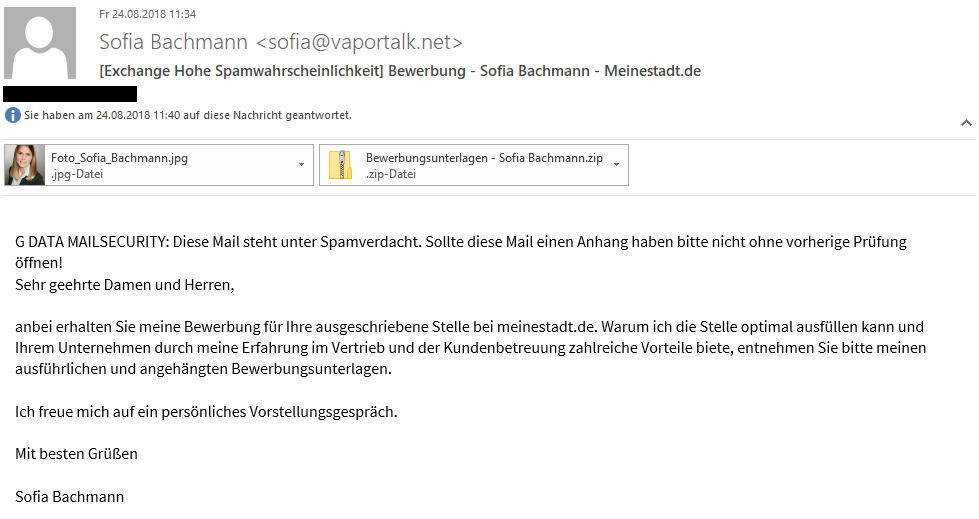

Der Erpressungstrojaner „Gandcrab“ hat Windows-Rechner in Unternehmen im Visier und tarnt sich als gut gemachte Bewerbung. Damit stehen alle Personalabteilungen im unmittelbaren Fokus, denn wer ungeprüft den .zip-Anhang öffnet, wird vom Verschlüsselungstrojaner befallen.

Weitere Informationen zum Schädling finden sich bei unserem Partner G DATA und bei heise security.

Die aktuelle Kampagne läuft seit rund einer Woche, an fast jedem Tag wird eine neue Bewerbung erstellt und versendet. Am Montag wurden die Bewerbungen unter dem Namen Hannah Sommer verschickt, frühere Wellen wurden mit den Namen Viktoria Hagen, Caroline Schneider, Nadine Bachert und Sofia Bachmann versehen.

Optisch sind die Bewerbungen extrem gut gemacht, so dass ein unbedarfter Mitarbeiter durchaus geneigt sein könnte, diese zu öffnen:

Mehr Sicherheit für Ihr Netzwerk ist unsere Mission. Dafür setzen wir auf starke Marken, wie z.B. Cisco, Fortinet und G DATA. Sprechen Sie mit uns.

Bastian Breidenbach